Tworzenie własnej rejestracji aplikacji dla Microsoft Graph

Niektóre firmy mogą woleć samodzielnie zarejestrować własną aplikację zamiast autoryzować Syncovery jako aplikację zewnętrzną. Ta strona opisuje, jak zarejestrować i autoryzować Syncovery w Azure Portal do użycia z protokołem Graph. Nadawanie uprawnień będzie odbywać się na poziomie aplikacji, a Syncovery nie będzie potrzebować kont użytkowników, aby łączyć się z witryną SharePoint lub M365.

UWAGA: Rejestrowanie Syncovery jako własnej aplikacji nie jest potrzebne, aby używać Syncovery z SharePoint. To rozwiązanie jest dość zaawansowane i korzysta z niego tylko kilka firm ze względu na wewnętrzne zasady. Zdecydowanie zalecamy korzystanie z Syncovery w standardowy sposób, jak pokazano na głównej stronie dokumentacji SharePoint.

Przed podjęciem decyzji o rejestrowaniu własnej aplikacji koniecznie przeczytaj naszą bardziej ogólną stronę o synchronizacji, migracji i tworzeniu kopii zapasowych witryn SharePoint i OneDrive.

Krok 1: wybór uwierzytelniania opartego na użytkowniku lub aplikacji

Syncovery może używać interfejsu Graph API zarówno w trybie użytkownika, jak i w trybie aplikacji. W trybie użytkownika każdy użytkownik musi autoryzować Syncovery na swoim komputerze indywidualnie, a Syncovery będzie dziedziczyć uprawnienia użytkownika. W zależności od tego, czy będą używane uprawnienia aplikacji, czy uprawnienia użytkownika, kroki rejestracji aplikacji będą się nieco różnić.

Krok 2: rejestracja aplikacji

Przejdź do strony Rejestracje aplikacji w Azure Portal:

https://portal.azure.com/#view/Microsoft_AAD_RegisteredApps/ApplicationsListBlade

Kliknij “+ Nowa rejestracja” i podaj nazwę aplikacji.

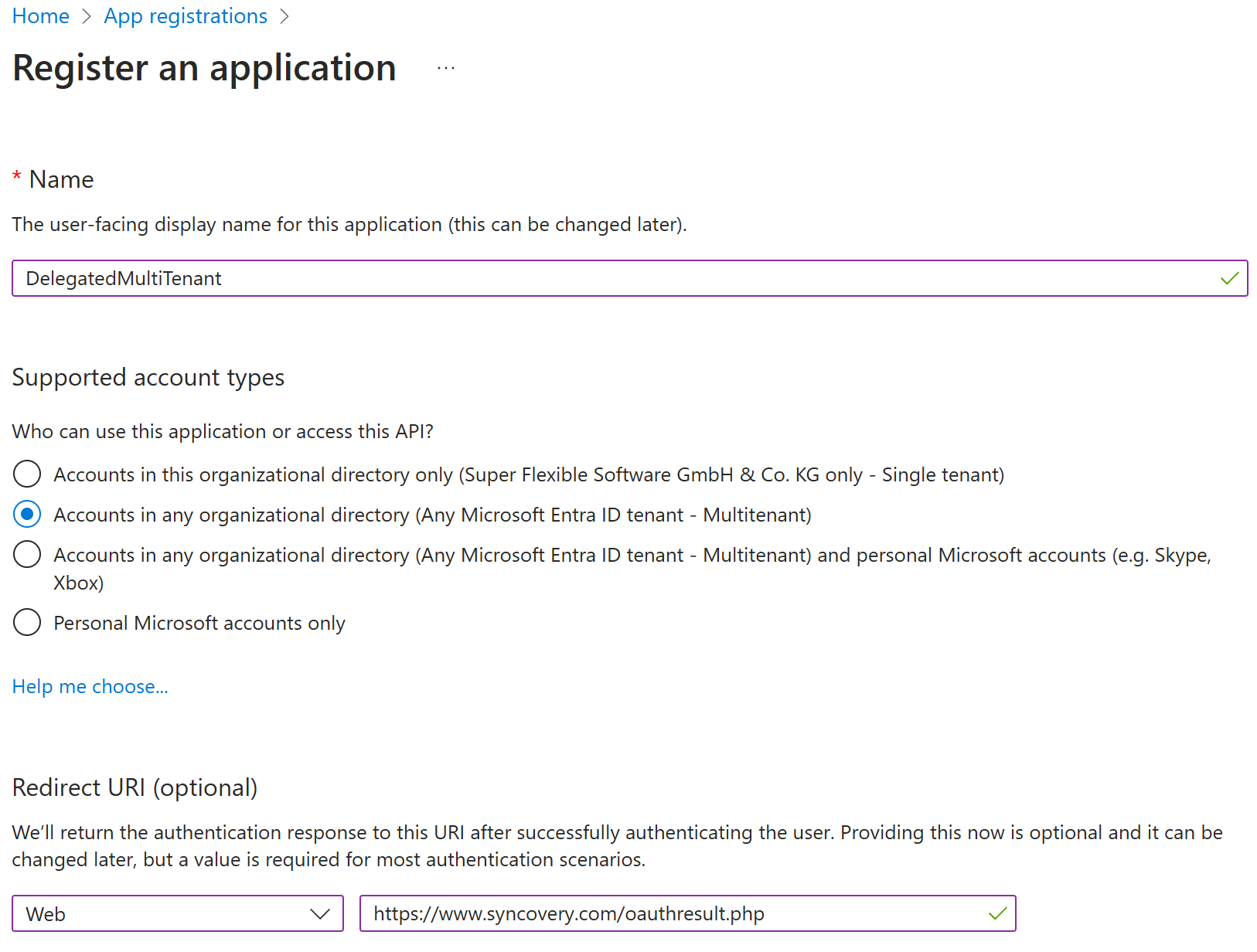

Użyj tych ustawień dla uwierzytelniania opartego na użytkowniku:

- Typ konta: wybierz drugi przycisk opcji (wielodzierżawny)

- URI przekierowania: https://pl.syncovery.com/oauthresult.php

Użyj tych ustawień do uwierzytelniania aplikacji:

- Typ konta: wybierz pierwszy przycisk opcji (pojedynczy dzierżawca)

- Nie jest potrzebny żaden URI przekierowania

Proszę zobaczyć ten zrzut ekranu jako przykład:

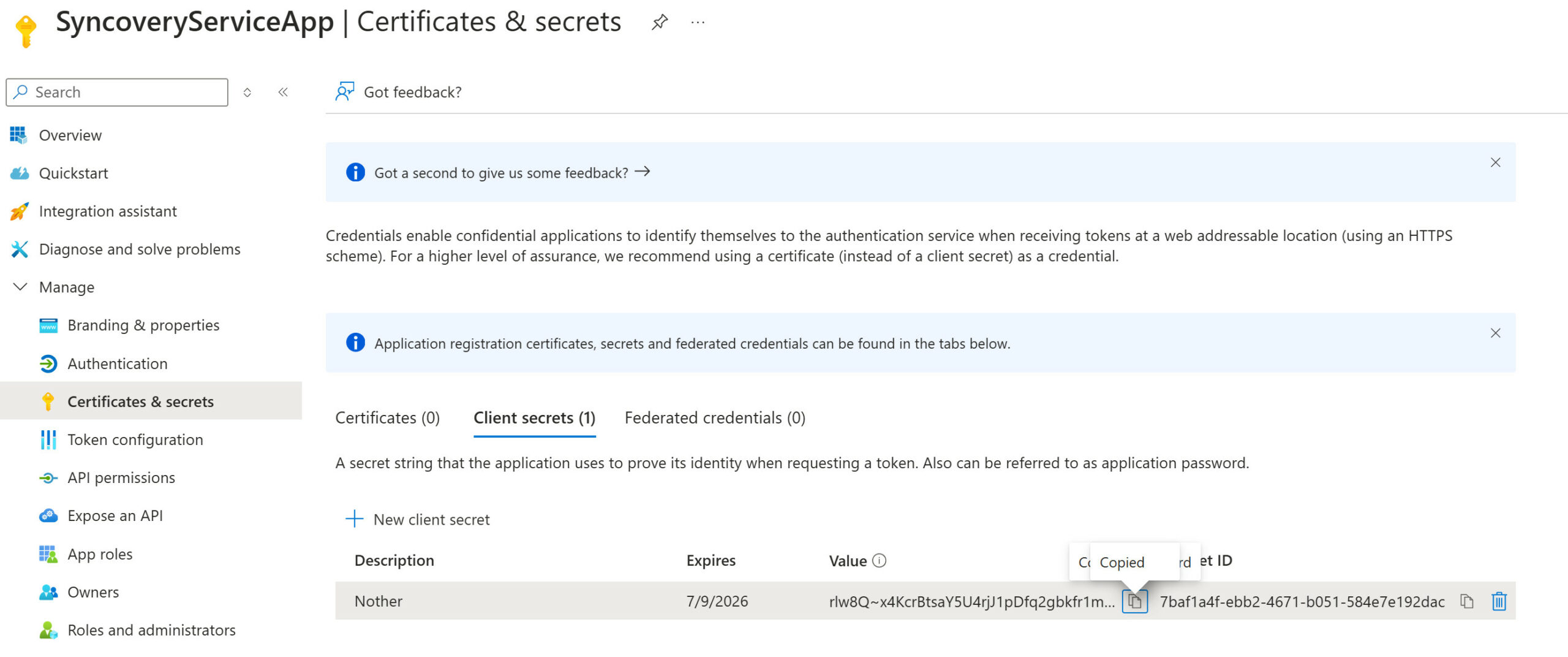

Krok 3: tworzenie sekretu dla aplikacji

Następnie kliknij identyfikator aplikacji i przejdź do “Certificates & secrets”, a potem utwórz nowy sekret klienta. Pamiętaj, że sekrety mają datę wygaśnięcia i trzeba je zastąpić, gdy wygasną. Do Syncovery należy skopiować wartość “Value” sekretu, ale nie jego identyfikator. Oto zrzut ekranu pokazujący, jak utworzony sekret jest wyświetlany w portalu Azure:

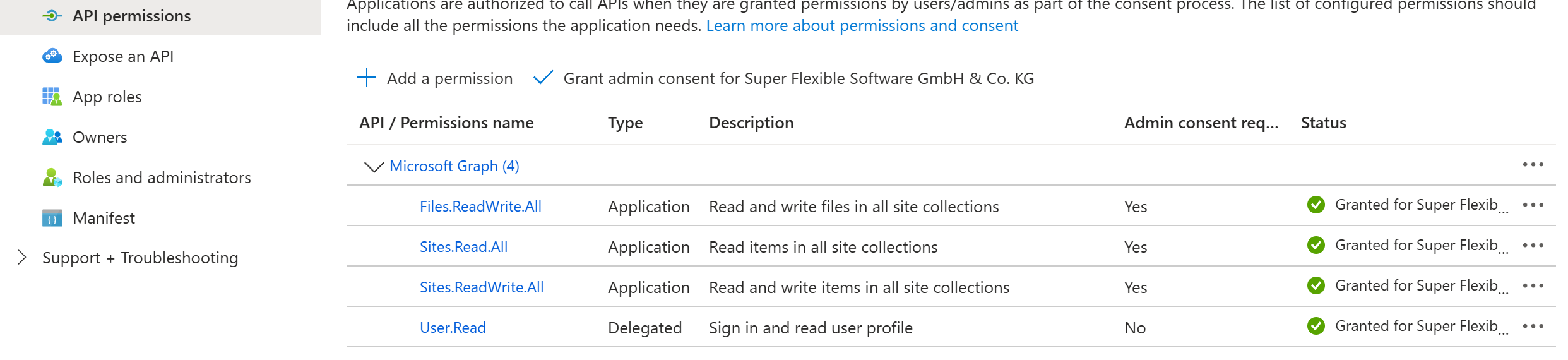

Krok 4: uprawnienia

Jeśli zdecydowałeś się na uwierzytelnianie oparte na użytkowniku, na tym etapie nie trzeba nic robić. Zakresy uprawnień dla uwierzytelniania opartego na użytkowniku nazywają się „uprawnieniami delegowanymi” i nie trzeba ich konfigurować w portalu Azure.

Tylko w przypadku używania Syncovery z autoryzacją na poziomie aplikacji trzeba dodać pewne uprawnienia dla interfejsu Graph API i przyznać je Syncovery. Zrzut ekranu pokazuje uprawnienia wymagane do normalnego działania, choć możliwe są też bardziej restrykcyjne uprawnienia (zobacz osobną dokumentację dotyczącą Sites.Selected).

Upewnij się, że dodajesz „uprawnienia aplikacji” dla Graph API, a nie „uprawnienia delegowane”.

Krok 5: dodawanie szczegółów aplikacji do Vault.ini

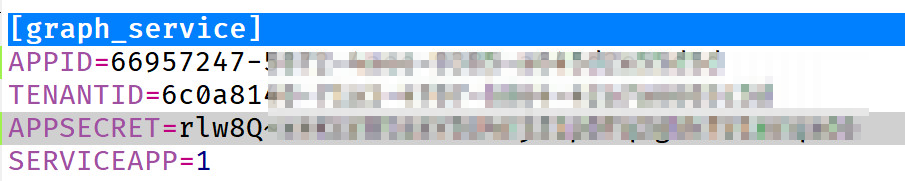

Jeśli przyjrzysz się plikowi Vault.ini programu Syncovery, znajdziesz oddzielne sekcje dla każdego połączenia z chmurą. Oto jak wyglądałaby Twoja nowa sekcja po dodaniu szczegółów aplikacji własnej zarejestrowanej aplikacji. Zwróć uwagę, że ta sekcja INI ma nazwę graph_service. Graph to protokół, a service to opcjonalny identyfikator konta, który można wpisać w oknie dialogowym Ustawienia protokołu internetowego. Można więc użyć czegoś innego niż “service”.

Należy pamiętać, że wiersz “SERVICEAPP=1” jest dodawany tylko wtedy, gdy aplikacja jest autoryzowana na poziomie aplikacji. Jeśli chcesz, aby każdy użytkownik autoryzował Syncovery osobno, nie należy dodawać tego wiersza, ponieważ uniemożliwia on interaktywny proces OAuth2.

Sekret musi zostać dodany do pliku Vault.ini w postaci niezaszyfrowanej, ale Syncovery zastąpi ten wiersz zaszyfrowaną postacią sekretu przy pierwszym połączeniu wykonanym za pomocą profilu Syncovery.

Krok 6: tworzenie profilu Syncovery

Możesz teraz przejść do utworzenia profilu Syncovery w zwykły sposób. Po stronie chmury kliknij przycisk Internet i wybierz protokół Graph. Wpisz opcjonalny identyfikator konta używany jako nazwa sekcji INI w pliku Vault.ini (patrz wyżej). Kliknij górny przycisk Przeglądaj, aby wybrać bibliotekę SharePoint, a dolny przycisk Przeglądaj, aby wybrać folder.